المحتوى

- مراحل

- الطريقة الأولى استخدم موجه الأوامر

- طريقة 2 من 2: إنشاء ملف Bat على Windows

- طريقة 3 من 3: استخدام المواقع على الإنترنت

قد تتمتع بسمعة كونك عبقريًا للكمبيوتر أو قد ترغب في أن يصدقه الآخرون. تتطلب قرصنة الكمبيوتر معرفة أنظمة الكمبيوتر وأمن الشبكات ورمزها ، ولهذا السبب قد ينبهر الناس عندما يرون شخصًا يريد الاختراق. يمكنك أن تجعل الآخرين يعتقدون أنك تقوم بالقرصنة دون القيام بأي شيء غير متساو. باستخدام أوامر المحطة الطرفية الأساسية وإعداد ملف الخفافيش الذي تقوم بتشغيله على متصفح يشبه المصفوفة مع الكثير من الشخصيات الغريبة ، ستترك الجميع بلا كلام.

مراحل

الطريقة الأولى استخدم موجه الأوامر

-

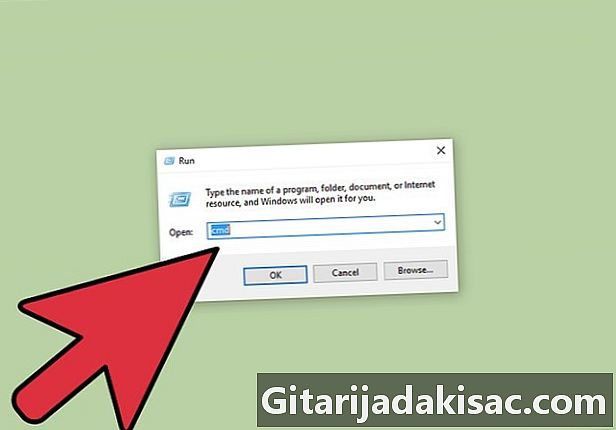

افتح وظيفة "Run". يمكنك القيام بذلك عن طريق النقر على القائمة بداية والعثور على وظيفة "تشغيل" أو يمكنك أيضًا البحث في الكمبيوتر عن وظيفة "تشغيل".- يمكن لمستخدمي Windows أيضًا فتحه بسهولة عن طريق النقر على مفتاحين في نفس الوقت ⊞ فوز+R .

-

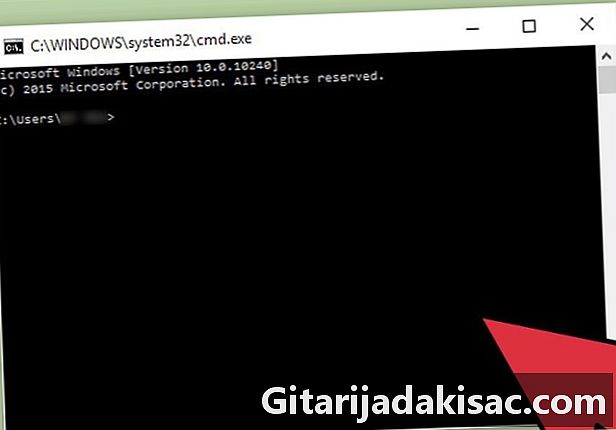

افتح موجه الأوامر. يمكنك الكتابة كمد في شريط البحث من نافذة Run. سيتيح لك ذلك فتح موجه الأوامر ، وهو نافذة يمكنك من خلالها إدخال البريد الإلكتروني للتواصل مع الكمبيوتر.- يمكن لمستخدمي Apple فتح نافذة المحطة الطرفية (إصدار Mac من موجه الأوامر) باستخدام Spotlight والكتابة محطة .

-

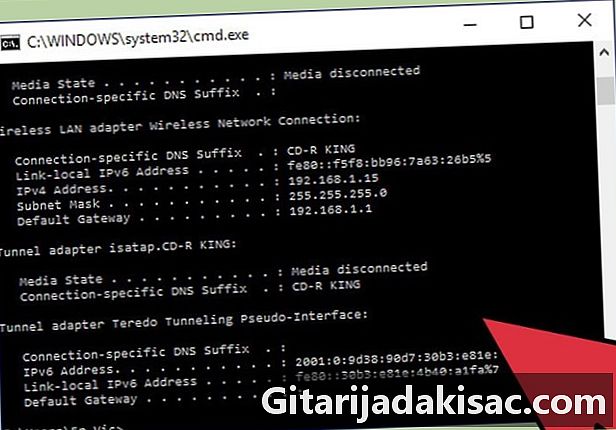

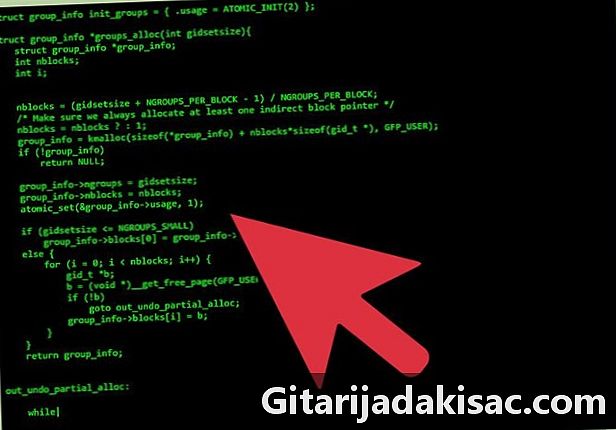

استخدم موجه الأوامر أو المحطة. هناك العديد من الرموز التي يمكنك استخدامها على Windows أو Apple لتشغيل الأوامر أو العثور على المعلومات. الأوامر التالية ، حتى لو بدت مثيرة للإعجاب ، لن تضر جهاز الكمبيوتر الخاص بك وليست قانونية.- قد يحاول مستخدمو Windows كتابة الأوامر التالية قبل الكتابة دخول بعد كل أمر يحاول القيام بذلك بسرعة كافية لكي تبدو العملية أكثر تعقيدًا.

- كان اللون

- سيؤدي ذلك إلى تغيير الترتيب ولون الأخضر بخلفية سوداء. قم بتغيير الحرف الذي يلي كلمة "color" إلى رقم من 0 إلى 9 وحرف d إلى F لتغيير لون الخط.

- دير

- إيبكنفيغ

- شجرة

- بينغ google.com

- يتحقق الأمر ping مما إذا كانت الخدمة متصلة بأخرى عبر الشبكة (لكن الناس لا يعرفون ذلك). يتم استخدام Google في هذا المثال ، ولكن يمكنك استخدام الموقع الذي تختاره.

- إذا كان لديك كمبيوتر Apple ، فيمكنك استخدام الأوامر التالية لملء شاشتك بأمان مع سطور من التعليمات البرمجية التي تبدو مثل المتسللين. اكتب الكلمات التالية في المحطة الطرفية لتحقيق نفس التأثير.

- أعلى

- ملاحظة - فيا

- ليرة لبنانية

- قد يحاول مستخدمو Windows كتابة الأوامر التالية قبل الكتابة دخول بعد كل أمر يحاول القيام بذلك بسرعة كافية لكي تبدو العملية أكثر تعقيدًا.

-

البديل بين الضوابط والنوافذ. يمكنك فتح العديد من أوامر الأوامر أو إطارات dinvite باستخدام أوامر مختلفة لإحداث انطباع عن القيام بالكثير من المهام المعقدة في نفس الوقت.

طريقة 2 من 2: إنشاء ملف Bat على Windows

-

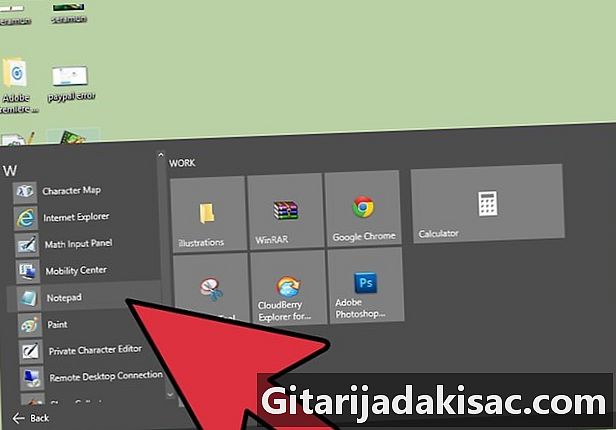

افتح دفتر الملاحظات. لإنشاء ملف مضرب ، يجب أن تكتب e باستخدام محرر e وتسجيل حتى يتمكن الكمبيوتر من تفسير الأوامر التي كتبتها. برنامج Notepad هو محرر e أساسي يمكنه الكتابة إلى ملفات الخفافيش. -

اكتب الأوامر في ملف الخفافيش. سيفتح e التالي نافذة بخط أخضر يسمى "Hacking Windows". لتغيير العنوان ، فقط قم بتغيير الإدخال بعد الكلمة لقب في الملف الذي قمت بإنشائه. ال تضمين التغريدة مخبأ موجه الأوامر في حين أن الكلمة شجرة يعرض شجرة المجلد ، مما يجعل القرصنة أكثر واقعية. سيقوم السطر الأخير من البريد بإجراء اختبار ping لخادم Google ، وهو أمر غير قانوني ، ولكن يبدو أنه اختراق لأي شخص لا يعرف شيئًا عنه. أدخل البريد الإلكتروني التالي في مستند المفكرة الفارغ:- كان اللون

عنوان هاك نافذة

تضمين التغريدة

شجرة

ping www.google.com -t

- كان اللون

-

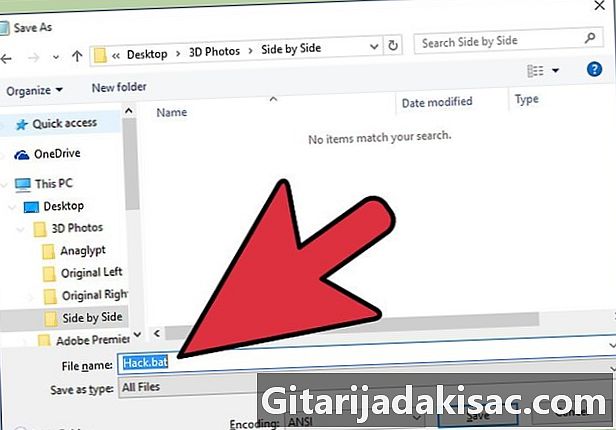

احفظه مع extension.bat. عندما تريد الحفظ ، يجب أن تختار حفظ باسم. في النافذة التي تظهر ، أعطه الاسم الذي تريده متبوعًا بالامتداد .bat. سيؤدي هذا إلى تغيير ملف e إلى ملف مضرب. يحتوي هذا النوع من الملفات على مجموعات من الأوامر التي سيقوم نظام التشغيل بترجمتها.- قد لا يعمل هذا على نظام التشغيل Windows Vista.

- يمكنك أيضًا استلام رسالة تخبرك أنه إذا قمت بحفظ الملف بملحق extension.bat ، فسيتم فقد أي تنسيق. اضغط على نعم لإنشاء ملفك

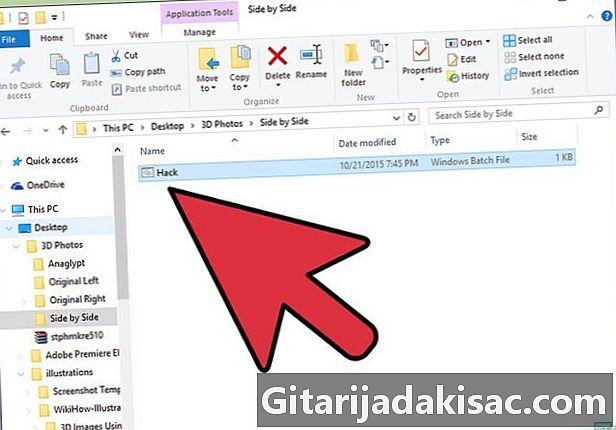

-

قم بتشغيل ملف الخفافيش. انقر نقرًا مزدوجًا فوق الملف الموجود في المجلد حيث سيتم فتح نافذة تتيح لك الفرصة للقيام بمهام معقدة للغاية على جهاز الكمبيوتر الخاص بك كما لو كنت تقوم بقرصنة شيء ما.

طريقة 3 من 3: استخدام المواقع على الإنترنت

-

افتح متصفحك تم تصميم بعض المواقع لتقليد الوظائف المعقدة لجهاز الكمبيوتر. يتم استخدام بعضها لإنشاء تأثيرات في الأفلام ومقاطع الفيديو والبعض الآخر يستخدمه أشخاص مثلك! -

انتقل إلى hackertyper.net. يسمح لك هذا الموقع بإنشاء e يشبه القرصنة بسرعة ستدهش بالتأكيد من يراقبك. إن المشكلة الوحيدة لهذا الموقع عندما تريد استخدامه لفخ أصدقائك هي أن سرعة الكتابة عالية لدرجة أنها غير مقنعة ، مما يفسد التأثير. -

افتح نافذة منفصلة وانتقل إلى guihacker.com. اترك النافذة المفتوحة التي تظهر عليها صور لقطات القرصنة: خطوط الأرقام ، والقياسات سريعة التغير ، وموجات الجيب ، وما إلى ذلك. تركه في الخلفية ، يمكنك أن تقول على سبيل المثال.- "أنا فقط أقوم بتجميع البيانات التي عثرت عليها على خادم أحد الأصدقاء لمعرفة ما إذا كان هناك أي أخطاء في التعليمات البرمجية الخاصة به. لقد كانت عدة ساعات الآن. "

- "أقوم بتشغيل بعض البرامج التحليلية في الخلفية لأرى في الوقت الفعلي ما إذا كان معالجي قادر على التعامل مع الزيادة في درجة الحرارة الناتجة عن رفع تردد التشغيل."

-

استخدام geektyper.com. يقدم هذا الموقع موضوعات مختلفة لمحاكاة القرصنة. ربما يكون هذا أحد أكثر المواقع واقعية التي يمكنك العثور عليها. بمجرد الدخول إلى الصفحة الرئيسية ، اختر أحد السمات ، ثم تابع الكتابة في نافذة الطلب وهمية. يمكنك حتى النقر فوق المجلدات لبدء عمليات وهمية.- استعرض من خلال العمليات المزيفة والمزيفة التي يمكنك تنشيطها من خلال النقر على الملفات التي ستظهر في نافذة المتصفح بعد اختيار سمة.

-

قم بتشغيل هذه المواقع في نوافذ منفصلة. يقدم كل منهم تجربة مختلفة قليلاً ويولد أنماطًا مختلفة من الرموز المزيفة. يمكنك التبديل بين النوافذ المختلفة بسرعة عن طريق الضغط على المفتاح البديل الضغط واستخدام المفتاح علامة تبويب ↹ للذهاب من نافذة واحدة إلى أخرى. اكتب العديد من الأشياء في كل نافذة قبل الانتقال سريعًا إلى التالي بفضل اختصار لوحة المفاتيح لإضفاء مزيد من التأثير على القرصنة.- جرب تخطيطات مختلفة من النوافذ المفتوحة أو اترك بعضها في الخلفية لترك انطباعًا بأنك ملك المتسللين.